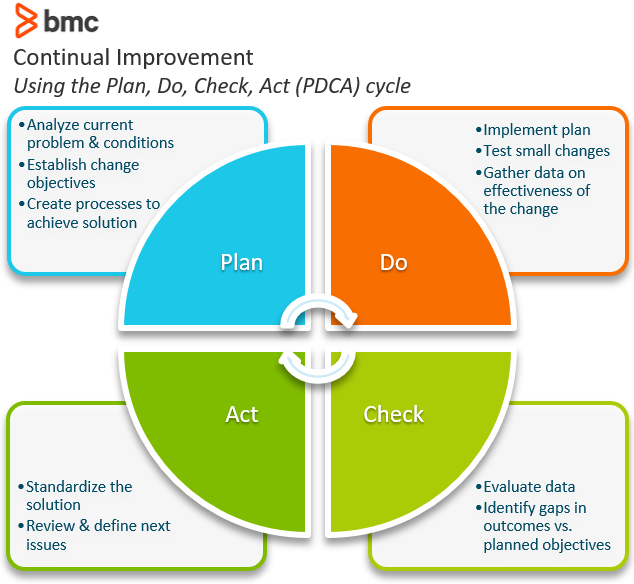

Qu'est-ce qu'un plan de réponse aux incidents de sécurité informatique – Spam, anti-spam, mta, email, fqdn

Pentest : Testez votre résilience aux menaces pour bâtir votre plan de sécurité informatique. | Webikeo

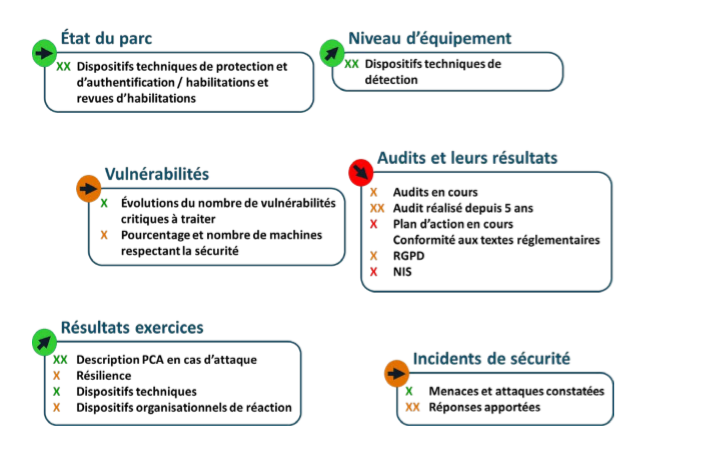

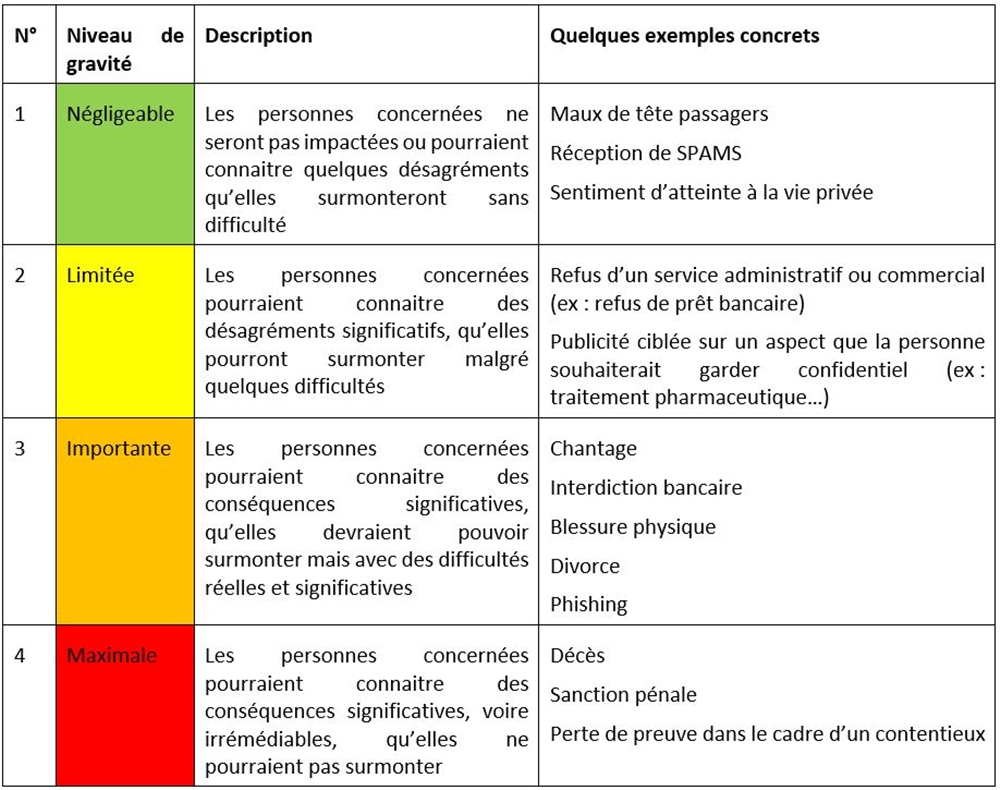

L'analyse de risques, outil indispensable à une bonne hygiène informatique - Lexing Alain Bensoussan Avocats

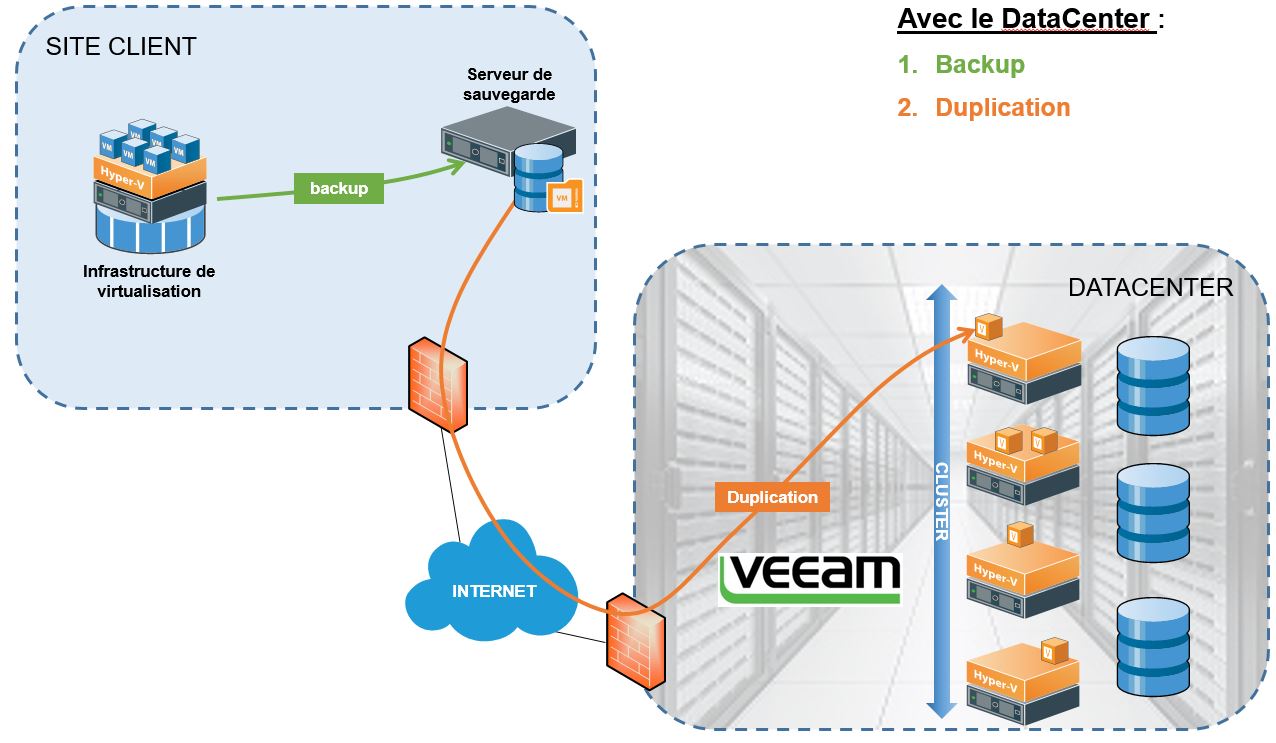

Plan de sauvegarde du service de sécurité informatique Gestion de la relation client, PORTFOLIO, réseau informatique, service png | PNGEgg

Plan de continuité d'activité informatique (PCA) : kesako ? - MIXconcept : Entreprise d'assistance informatique à Lyon

La Sécurité Informatique.. Plan de l'exposé. I. Pourquoi la Sécurité Informatique. II.La politique de Sécurité Informatique. III. Mise en œuvre de la. - ppt télécharger

Sécurité informatique 3D illustration. Systeme ok symbole avec bloc numérique en arrière-plan. Concept de la protection des données, pare-feu et la sécurité informatique Photo Stock - Alamy